En la era digital actual, la seguridad del centro de datos desempeña un papel fundamental para garantizar la confidencialidad, integridad y disponibilidad de nuestra información más confidencial. A través de una combinación integral de prácticas seguras, los centros de datos no solo protegen contra vulnerabilidades, amenazas y ataques, sino que también retrasan, disuaden y detectan estratégicamente dichas amenazas, garantizando alertas oportunas tanto al personal de seguridad interno como a las autoridades policiales externas.

La seguridad del centro de datos abarca medidas para proteger las instalaciones, los equipos de TI y la información de amenazas como accesos no autorizados e infracciones. Estas incluyen barreras físicas, herramientas de ciberseguridad, protecciones de red y técnicas de refuerzo de medidas.

Centro Infra profundiza en el mundo de la seguridad de los centros de datos, explorando su importancia, capas intrincadas y mejores prácticas para una protección sólida. Desde los aspectos fundamentales de la seguridad física y la ciberseguridad hasta los matices de las protecciones de servidores y redes, nuestra guía completa lo cubre todo. Continúe leyendo para conocer los estándares y niveles de la industria que establecen los puntos de referencia en este dominio crítico.

¿Qué es la seguridad del centro de datos?

La seguridad del centro de datos es el conjunto de prácticas, políticas y tecnologías utilizadas para proteger las instalaciones, los equipos de TI y la información contenida en ellos de amenazas como el acceso no autorizado y las violaciones de datos. Esta protección incluye:

- Seguridad física: Algunos ejemplos son cercas perimetrales y controles de acceso biométricos.

- Ciberseguridad y seguridad de la información: Esto incluye cifrado de datos y protección contra malware.

- Seguridad de red: Soluciones como firewalls y sistemas de prevención y detección de intrusiones (IDPS)

- Seguridad del servidor: Técnicas como refuerzo y control de acceso

Garantizar una seguridad sólida del centro de datos es crucial para salvar los datos confidenciales y mantener la integridad operativa de la infraestructura de TI crítica.

Importancia de la seguridad del centro de datos

La seguridad del centro de datos es importante por multitud de razones, que abarcan cuestiones operativas, financieras, legales y de reputación.

Estas son algunas de las razones por las que la seguridad del centro de datos es tan vital:

- Protección de datos: Los centros de datos almacenan grandes cantidades de datos confidenciales y críticos. Esto incluye datos personales, registros financieros, propiedad intelectual, datos críticos para el negocio, información del cliente y más. El acceso no autorizado, la pérdida o la manipulación de estos datos (ya sea por amenazas físicas o cibernéticas como ransomware y ataques DDoS) pueden tener graves consecuencias para individuos y empresas.

- Continuidad del negocio: Las empresas dependen de los centros de datos para mantener sus operaciones en funcionamiento, un concepto conocido como tiempo de actividad y que generalmente se define en los acuerdos de nivel de servicio (SLA). Cualquier interrupción, ya sea por una violación de la seguridad u otra amenaza, puede provocar un tiempo de inactividad operativa significativa y corrupción de datos.

- Impacto financiero: Las infracciones en la seguridad del centro de datos pueden provocar pérdidas financieras inmediatas debido al tiempo de inactividad operativa y sanciones legales. Las consecuencias de una violación de datos también pueden ser costosas, incluidos los costos de las investigaciones forenses, las campañas de relaciones públicas y la compensación a las partes afectadas.

- Cumplimiento y normativa: Muchas industrias se rigen por regulaciones y estándares que dictan cómo se deben proteger los datos. Por ejemplo, la industria de la salud tiene HIPAA, la industria financiera tiene regulaciones como PCI DSS y existe el GDPR para la protección de datos personales en Europa. El incumplimiento puede dar lugar a multas sustanciales y repercusiones legales.

- Reputación: Una brecha de seguridad puede dañar gravemente la reputación de una empresa. En una época en la que los clientes valoran la privacidad de sus datos, cualquier compromiso puede conducir a una pérdida de confianza, que puede ser difícil, si no imposible, de restaurar.

Teniendo en cuenta la importancia y las implicaciones de estos factores, la seguridad del centro de datos es esencial. Si bien los sistemas de seguridad física representan aproximadamente el 5 % de los costos de las instalaciones, la integración de medidas de ciberseguridad puede elevar significativamente estos gastos.

Cómo proteger un centro de datos

Para establecer un centro de datos seguro, las organizaciones implementan una combinación de medidas de seguridad física, cibernética, de red y de servidor. Estas precauciones ayudan a proteger los servidores, los dispositivos de almacenamiento, los equipos de red y la infraestructura de energía y refrigeración ubicada dentro del centro de datos.

1. Seguridad física en los centros de datos.

La seguridad física es importante para proteger los centros de datos del acceso no autorizado, garantizar que las personas autorizadas tengan los niveles de autorización adecuados y mitigar posibles amenazas que podrían provocar daños catastróficos.

Esta protección incluye asegurar el perímetro, las entradas y salidas del sitio, así como las salas y recintos que albergan equipos críticos. Estas áreas incluyen la sala de computadoras, la sala del sistema de suministro de energía ininterrumpida (UPS), la sala de mecánica, electricidad y plomería (MEP), gabinetes de generadores y bóvedas de fibra.

Si bien cada centro de datos puede tener su propio diseño de seguridad, las siguientes son contramedidas fundamentales:

Barreras

Las puertas de seguridad, las vallas perimetrales, los muros de hormigón armado, los bolardos, el acristalamiento protector de las puertas y un uso mínimo de las ventanas ayudan a fortalecer el centro de datos contra el acceso no autorizado y las amenazas externas. Una iluminación adecuada también es esencial para disuadir e identificar a personas no autorizadas.

Las vallas perimetrales controlan el acceso físico al centro de datos.

Control de acceso

La vulnerabilidad de un centro de datos a menudo radica en la cantidad de puntos de acceso. Cuanto mayor sea el número de puntos de acceso, mayor será el riesgo potencial. Por lo tanto, es crucial contar con medidas de seguridad sólidas para salvar estos puntos de entrada.

Se pueden utilizar varios métodos para controlar el acceso:

- Escáneres biométricos: Estos incluyen sistemas de reconocimiento de huellas dactilares, faciales, de iris/retina, de voz y de manos.

- Lectores de tarjetas: Dispositivos que requieren una tarjeta de identificación específica para permitir el acceso. Estas tarjetas suelen contener un chip de identificación por radiofrecuencia (RFID) incorporado o un chip de circuito integrado cuando son “tarjetas inteligentes”.

- Teclados: Dispositivos que requieren el ingreso de un código de seguridad o número de identificación personal (PIN)

- Trampas: Espacios físicos que controlan el paso entre dos áreas, permitiendo el paso solo de una persona a la vez. También conocidos como vestíbulos de seguridad, constantes de una secuencia de dos puertas con un pequeño espacio entre ellas. El visitante es autenticado en la primera puerta antes de que se le permita ingresar al espacio intermedio. Se realiza una verificación adicional antes de que el visitante pueda pasar por la segunda puerta. Las trampas para personas requieren que la primera puerta se cierre antes de que la segunda pueda abrirse, lo que evita que los sigan demasiado cerca o los lleven a cuestas.

Cuando se combinan, estos métodos forman una estrategia llamada autenticación multifactor (MFA). Además de lo anterior, el uso de puertas con mecanismos de bloqueo especializados, torniquetes y guardias de seguridad en los puntos de entrada y salida regula aún más el acceso a diferentes áreas del centro de datos.

Desde el punto de vista de las políticas, es crucial mantener registros detallados de control de acceso y registros de visitantes. Estos deben conservarse durante un período de tiempo estipulado para garantizar la trazabilidad y la rendición de cuentas.

Vigilancia

La vigilancia en los centros de datos es esencial para la seguridad y utiliza herramientas como cámaras CCTV de alta definición con capacidades de giro, inclinación y zoom (PTZ), detectores de movimiento, sensores de vibración y alarmas. Estos sistemas monitorean tanto el exterior como el interior de la instalación.

Para una cobertura óptima, el equipo de vigilancia debe ubicarse estratégicamente en:

- Portones de entrada y puertas principales.

- Vestíbulos de visitantes y áreas comunes.

- Salas que albergan equipos eléctricos y de refrigeración.

- Armarios de servicios públicos y telecomunicaciones.

- Pasillos de estanterías

- Muelles de entrega y carga. -Pasillos

- Espacios de oficina

La videovigilancia debe ofrecer monitoreo en tiempo real y tener capacidades de almacenamiento a largo plazo para imágenes archivadas. Es fundamental que estos sistemas puedan identificar claramente a las personas que acceden al centro de datos y rastrear los activos que se eliminan o reubican. Además, se recomienda mantener un registro de las activaciones de alarmas.

Sala de ordenadores

Equipe todos los posibles puntos de entrada a las salas de ordenadores y salas de datos, incluidos los del techo y debajo del suelo, con alarmas de intrusión y sistemas de vigilancia. Implementar sistemas de control de acceso electrónico (EAC) para monitorear y regular la entrada y salida a estas áreas, y mantener registros detallados de entrada/salida. Dentro de estas salas de ordenadores y salas de datos, es esencial limitar el tráfico a través de salas y jaulas dedicadas, especialmente las privadas.

Cableado de telecomunicaciones

En centros de datos seguros, limite el acceso físico a la infraestructura de cableado de telecomunicaciones del centro de datos exclusivamente a ingenieros y personal del proveedor de servicios. Asegúrese de que los cables de telecomunicaciones del centro de datos no pasen por áreas abiertas al público u otros inquilinos del edificio. Si es necesario, los cables deben introducirse dentro de conductos cerrados o bandejas de cables seguras.

paisajismo

La introducción de elementos paisajísticos como bermas, pantallas vegetales, árboles, caminos curvos y zanjas de seguridad puede oscurecer el acceso visual al centro de datos. Esto no sólo oculta la ubicación exacta de la instalación de posibles amenazas, sino que también ayuda a crear una zona de amortiguamiento recomendada de al menos 100 pies alrededor del sitio del edificio.

Además, es importante mantener un espacio libre de 10 a 20 pies dentro del recinto del centro de datos, ya sea desde la valla perimetral o desde el propio edificio del centro de datos. Este espacio no debe tener árboles, plantas o arbustos que puedan servir de escondite o facilitar el acceso no autorizado al interior de la instalación.

Señalización

Asegúrese de que todas las áreas con acceso restringido, como zonas cerradas o seguras, estén marcadas con señales claras. Esto ayuda a dirigir el tráfico de peatones y vehículos y evita que entren accidentalmente en áreas no autorizadas de las instalaciones del centro de datos.

2. Ciberseguridad y Seguridad de la Información en Centros de Datos

La protección contra amenazas cibernéticas y acceso digital no autorizado, a menudo denominada seguridad virtual, es crucial para los centros de datos que utilizan tecnología de virtualización. La virtualización permite que múltiples instancias virtuales, como máquinas virtuales (VM), se ejecuten en un único servidor físico, abstrayendo recursos como computación, almacenamiento y redes. Esto permite a los administradores de TI gestionar las operaciones del centro de datos de forma remota a través de software.

Si bien confiar en el software para la gestión del centro de datos ofrece flexibilidad, también aumenta la vulnerabilidad a los ciberataques y el robo de información. Para protegerse contra estos riesgos de ciberseguridad, los centros de datos implementan las siguientes medidas para evitar el acceso remoto no autorizado y proteger los datos:

- Autenticación: Esto garantiza que los usuarios y los dispositivos sean quienes dicen ser. La autenticación multifactor (MFA) es especialmente sólida y combina varios métodos (como un PIN con una tarjeta inteligente) para otorgar acceso a sistemas críticos.

- Cifrado de datos: Proteja los datos en todas las etapas, ya sea en uso, en tránsito o en reposo, utilizando algoritmos sólidos. Las herramientas de prevención de pérdida de datos (DLP) son vitales para evitar el acceso no autorizado o las transferencias de datos.

- Reforzamiento de aplicaciones: Optimice la seguridad instalando solo aplicaciones esenciales y deshabilitando las innecesarias. Parchee periódicamente aplicaciones, sistemas operativos y controladores para protegerlos contra vulnerabilidades conocidas. Mejore aún más la seguridad modificando los ajustes predeterminados, como desactivando funciones innecesarias o riesgos potenciales.

- Protección contra malware: Equipe todos los puntos finales, incluidos servidores y máquinas virtuales (VM), con software antivirus y antimalware actualizado. Esto proporciona una defensa contra una variedad de tipos de software malicioso, incluidos virus, gusanos y software espía. Además, proteger el hipervisor, que permite que se ejecuten varias máquinas virtuales en un host, es vital ya que cualquier vulnerabilidad podría comprometer todas las máquinas virtuales que alojan.

- Infraestructura de clave pública (PKI): PKI proporciona un marco de certificados digitales confiables emitidos por autoridades certificadoras (CA). Estos certificados desempeñan funciones importantes en la autenticación, la firma digital y el cifrado. Si bien los certificados autofirmados se pueden utilizar para fines internos, los certificados emitidos por una CA a menudo se prefieren para aplicaciones públicas debido a la confianza inherente que brindan.

- Gestión de eventos e información de seguridad (SIEM): el software SIEM ofrece un centro centralizado para registros, pistas de auditoría y alertas de seguridad, lo que permite la detección en tiempo real de actividades sospechosas en aplicaciones, sistemas operativos y más.

- Centro de operaciones de seguridad (SOC): Un SOC es una unidad dedicada que se especializa en ciberseguridad. Supervise continuamente las actividades en redes, servidores, puntos finales y bases de datos para detectar y contrarrestar amenazas.

3. Seguridad de red en centros de datos

La seguridad de la red en los centros de datos es fundamental debido al flujo constante de datos a través de numerosos dispositivos y sistemas interconectados. Esta seguridad no solo protege los datos en tránsito, sino que también defiende contra amenazas como ataques de denegación de servicio distribuido (DDoS), intrusiones no autorizadas y escuchas ilegales en la red.

Para contrarrestar estas amenazas, los centros de datos utilizan una amplia gama de protocolos, herramientas y configuraciones para garantizar una infraestructura de red robusta y resistente:

- Control de acceso: Después de una autenticación exitosa, el control de acceso determina si a un usuario se le concede o se le niega el acceso a recursos de la red como carpetas compartidas, aplicaciones web o bases de datos. El acceso se rige por Listas de control de acceso (ACL), que son mecanismos de filtrado.

- Zonas de seguridad: Estas son áreas designadas dentro de la red que separan los sistemas sensibles de los públicos. Por lo general, están reforzados con firewalls de múltiples capas y pueden incluir subredes protegidas o zonas desmilitarizadas (DMZ) para servicios accesibles externamente.

- Firewalls: Estos dispositivos dividen segmentos de Red de Área Local (LAN), asignando diferentes niveles de seguridad a cada uno. Crea un límite de seguridad que gestiona el flujo de tráfico entre los segmentos, filtrando el tráfico no deseado.

- Sistemas de prevención y detección de intrusiones (IDPS): Las herramientas IDPS monitorean y defienden tanto los hosts como las redes detectando actividades que se desvían de los patrones habituales. Los sistemas basados en host (HIDS) se centran en hosts individuales, examinando el tráfico y los registros del sistema. Por el contrario, los sistemas basados en red (NIDS) monitorean toda la actividad de la red. Los sistemas de prevención de intrusiones (IPS) detectan y mitigan amenazas, por ejemplo bloqueando el tráfico malicioso o impidiendo la propagación de malware.

- Redes privadas virtuales (VPN): Las VPN establecen conexiones cifradas a través de redes no confiables, como Internet. Pueden facilitar el acceso remoto seguro (cliente a sitio) o conectar diferentes ubicaciones de red (sitio a sitio). Utilizan varios protocolos, incluidos PPTP, L2TP/IPSec y SSL, para garantizar una comunicación segura y cifrada entre el dispositivo del usuario y el servidor VPN.

- IPSec: Esto protege el tráfico de red tanto para IPv4 como para IPv6, que se utilizan para rutar datos a través de redes. Proporciona un modo de túnel para cifrar todo el paquete IP y un modo de transporte para cifrar solo la carga útil, eliminando la necesidad de configuraciones de aplicaciones individuales o certificados PKI.

- Redes de área local virtuales (VLAN): Las VLAN agrupan nodos de red en redes virtuales segmentadas, aislando y protegiendo eficazmente los datos y sistemas confidenciales del acceso no autorizado. Esta segmentación actúa como una barrera, limitando el daño potencial si una parte de la red se ve comprometida y reduciendo el riesgo de movimiento lateral en caso de una violación de seguridad o de datos. Además, VXLAN puede ampliar las capacidades de VLAN a través de centros de datos distribuidos, proporcionando mayor escalabilidad y aislamiento a través de redes virtualizadas de capa 2 sobre una infraestructura de capa 3.

- Reforzamiento del hardware: Es vital proteger los equipos físicos de la red, como enrutadores, conmutadores y sistemas de almacenamiento. La actualización periódica del firmware garantiza que se aborden las vulnerabilidades del hardware, lo que reduce los posibles vectores de explotación.

4. Seguridad de servidores en centros de datos

Los servidores, ya sea que estén conectados a Internet o aislados de ella, requieren una protección de seguridad continua dentro de un centro de datos. Esta seguridad comienza en la sala de computadoras o servidores e incluye barreras físicas adicionales, controles de acceso y monitoreo.

Las siguientes son medidas de seguridad clave del servidor:

- Seguridad física: Asegúrese de que las ubicaciones de los servidores estén protegidas mediante el uso de salas cerradas con llave. Implementar controles de acceso como tarjetas de acceso o sistemas biométricos. Además, equipe los racks y gabinetes de servidores con cerraduras para mayor seguridad.

- Control de acceso: Adopte el control de acceso basado en roles (RBAC) y refuerce la seguridad con autenticación multifactor (MFA). Implementar herramientas de gestión de sesiones, como tiempos de espera de sesiones, para evitar el acceso no autorizado durante períodos prolongados.

- Reforzamiento del servidor: Centralice el proceso de configuración dentro de los centros de datos para lograr el refuerzo del servidor. Esto implica eliminar servicios y software innecesarios, hacer cumplir el principio de privilegio mínimo, establecer protocolos de contraseña seguros y mantenerse actualizado con parches periódicos tanto para el sistema operativo como para otro software de servidor. Este enfoque centralizado es más eficiente que configurar manualmente cada servidor individualmente.

- Seguridad de datos: Proteja los datos cifrándolos tanto en reposo (cuando se almacenan) como en tránsito (cuando se transfieren a través de redes). Utilice sistemas RAID (matriz redundante de discos independientes) para garantizar la redundancia de datos. Realice copias de seguridad de los datos periódicamente y valide la integridad de estas copias de seguridad. Asegúrese de que los permisos de archivos y carpetas estén configurados de forma segura, así como monitoree y audite constantemente el acceso y el uso de información confidencial.

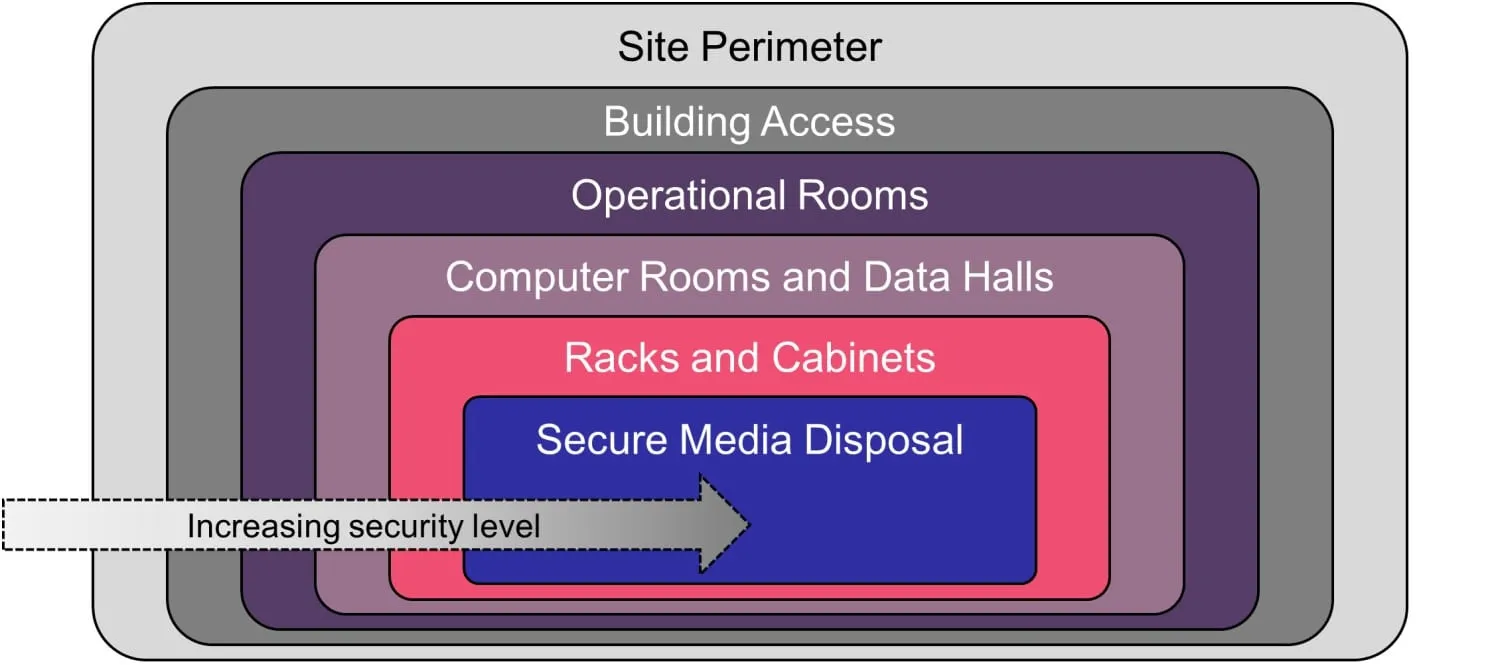

Capas de seguridad del centro de datos

La seguridad del centro de datos físicos normalmente se implementa en varias capas o zonas. Cuanto más se acerca uno al centro de la instalación o campus, más estrictas se vuelven las medidas de seguridad. El nivel más alto de seguridad se encuentra en el servidor físico ubicado en un rack dentro de la sala de computadoras de un centro de datos, y en las salas donde se encuentran estos servidores, asegurando que solo el personal autorizado pueda acceder a estas áreas sensibles.

Al adoptar un enfoque de seguridad por capas, las organizaciones pueden disuadir, detectar y detener amenazas potenciales en cada capa de sus centros de datos seguros, minimizando así el riesgo de infracciones. Estas son las seis capas de seguridad física del centro de datos diseñadas para evitar el acceso no autorizado:

Capa 1 – Perímetro del sitio

El perímetro del sitio de un centro de datos seguro sirve como primera línea de defensa, restringiendo la entrada al sitio predominantemente a través de una puerta de entrada principal vigilada y cercas perimetrales. Las notificaciones previas a los visitantes son esenciales, para garantizar que solo puedan ingresar los invitados esperados en una lista de acceso seguro, después de proporcionar una identificación. Características de seguridad como vallas con sensores de movimiento integrados, vigilancia 24 horas al día, 7 días a la semana con cámaras térmicas y estándar y sistemas antiintrusión como barreras contra accidentes de vehículos hacen que esta capa sea altamente segura.

Capa 2 – Acceso al edificio

Al llegar al edificio, se utiliza una trampa para ingresar a las instalaciones, seguido de un estricto proceso de registro supervisado por guardias capacitados. Esta capa conduce a un salón seguro donde los visitantes se autentican mediante lectores de tarjetas y controles de acceso biométricos, como escaneos de iris. Un centro de control de visitantes con personal disponible las 24 horas, los 7 días de la semana, garantiza una gestión estricta de los visitantes, mostrando y rastreando el movimiento en monitores grandes. Además, la verificación de las credenciales es obligatoria en todos los puntos de entrada y se mantiene un protocolo de entrada estandarizado.

Capa 3 – Salas de operaciones

Las salas operativas dentro de los centros de datos seguros, incluida la sala de red central, donde se ubican los equipos de red esenciales, así como el Centro de Operaciones de Seguridad (SOC), son fundamentales en el diseño del centro de datos general. El SOC sirve como centro de operaciones de seguridad, monitoreando constantemente cada puerta, cámara, lector de credenciales y escaneo de iris para detectar cualquier anomalía.

Dado que el personal de seguridad suele contar con autorizaciones gubernamentales, el estándar de seguridad en estas salas es alto, lo que garantiza que todas las actividades del centro de datos permanecerán bajo escrutinio.

Capa 4: salas de informática y salas de datos

Esta capa crítica alberga los datos y el acceso es estrictamente “según sea necesario”. La entrada a menudo implica pasar por otra trampa de hombre, lo que garantiza que solo una persona ingrese a una sala de computadoras o sala de datos a la vez, seguido de una autenticación de doble factor mediante una credencial y un escaneo de iris. Incluso dentro de esta capa, aunque los técnicos pueden acceder a los dispositivos, los datos almacenados permanecen cifrados. Se garantiza una cobertura de seguridad integral con cámaras multidireccionales que capturan todas las actividades.

Capa 5: bastidores y gabinetes

Esta capa ofrece acceso controlado directamente a la ubicación del equipo de TI en centros de datos seguros, sirviendo como punto de acceso al servidor y al cable de red. Para garantizar el más alto nivel de seguridad, los sistemas de cámaras integradas dentro de los bastidores monitorean cualquier actividad inesperada, como una puerta de gabinete abierta. Este monitoreo enfocado garantiza la detección inmediata de cualquier anomalía.

Capa 6: Eliminación segura de medios

El área de eliminación segura de medios en los centros de datos es la capa más restringida y se centra en garantizar que los datos de los discos duros retirados se borren o destruyan básicamente. Solo los técnicos con acceso especializado pueden recuperar y procesar estas unidades mediante métodos como trituración, perforación, desmagnetización o trituración. Una vez destruidos, los restos se envían a centros de reciclaje, mientras que las unidades programadas para su reutilización se someten a una depuración exhaustiva de datos o un borrado completo para garantizar una eliminación completa de los datos.

Mejores prácticas para la seguridad del centro de datos.

A menudo, en los centros de datos, el aspecto más vulnerable de la seguridad es el elemento humano, ya que los humanos son propensos a cometer errores y equivocaciones.

Para garantizar un marco de seguridad sólido dentro de los centros de datos, considere implementar las siguientes mejores prácticas:

1. Monitoreo y respuesta a incidentes

- Continuamente monitorear el centro de datos

- Implementar sistemas de alerta inmediata ante brechas de seguridad.

- Desarrollar un plan de respuesta detallado para posibles incidentes de seguridad.

2. Gestión de políticas, procedimientos y cambios

- Instituir un proceso estructurado de gestión de cambios para todas las modificaciones al centro de datos para evitar vulnerabilidades no intencionadas.

- Mantener la documentación actualizada y exhaustiva de todos los protocolos, procedimientos y sistemas de seguridad.

- Por ejemplo, restringir el acceso al piso del centro de datos durante el mantenimiento solo al personal autorizado

3. Gestión de personal

- Priorizar prácticas de contratación rigurosas y una clara segregación de funciones para mitigar los riesgos de seguridad de fuentes internas, como las personas dentro del centro de datos.

- Realizar verificaciones periódicas de antecedentes.

- Proporcionar capacitación continua en seguridad para mantener al personal actualizado sobre protocolos de seguridad y respuestas a amenazas.

4. Gestión de proveedores

- Limitar el acceso de los proveedores al centro de datos solo a actividades esenciales

- Garantizar que los proveedores cumplan con los estándares de seguridad requeridos antes de que puedan obtener acceso a los sistemas.

5. Auditorías periódicas

- Evaluar periódicamente la eficacia de las medidas de seguridad para garantizar el cumplimiento continuo y adaptarse a las amenazas o vulnerabilidades emergentes.

- Las actividades pueden incluir pruebas de penetración para simular ataques cibernéticos y la participación de empresas externas para intentar vulnerar los centros de datos físicos.

6. Protección contra incendios

- Equipar el centro de datos con sistemas avanzados de detección y extinción de incendios para proteger la infraestructura vital de daños e interrupciones inducidas por incendios

Niveles de seguridad del centro de datos

Si bien no es solo una medida de seguridad, implemente una infraestructura redundante sólida y puede proteger contra la pérdida de datos y el tiempo de inactividad, los cuales plantean riesgos de seguridad. Los niveles de diseño desempeñan un papel importante en la seguridad de los centros de datos y se pueden clasificar de la siguiente manera:

- Nivel 1: Infraestructura básica sin componentes de capacidad redundantes. Estas instalaciones de centros de datos tienen un enfoque mínimo en medidas de seguridad física más allá de los elementos básicos, como vallas perimetrales y cámaras de vigilancia, así como medidas de seguridad virtuales como firewalls.

- Nivel 2: Alguna redundancia en componentes críticos de energía y refrigeración. Estos edificios brindan medidas de seguridad física mejoradas, como puntos de acceso controlados y guardias de seguridad, pero aún tienen potencial para puntos únicos de falla y carecen de medidas de seguridad virtuales como sistemas avanzados de respuesta y detección de amenazas.

- Nivel 3: Múltiples rutas de refrigeración y energía activa. Estos centros de datos seguros tienen una mayor seguridad a través de la capacidad de mantenimiento concurrente, lo que reduce los riesgos de tiempo de inactividad, así como sistemas de detección de intrusiones (IDS), sistemas de prevención de intrusiones (IPS), soluciones de gestión de eventos e información de seguridad (SIEM) y medidas de protección de datos más sólidas, como el uso de cifrado.

- Nivel 4: Redundancia total y tolerancia a fallos en todos los componentes. Estos centros de datos seguros cuentan con los más altos estándares de seguridad, como controles de acceso biométricos, personal de seguridad 24 horas al día, 7 días a la semana y sistemas avanzados de detección de amenazas con monitoreo continuo.

LEER MÁS: Niveles del centro de datos: ¿cuál es la diferencia entre 1, 2, 3 y 4?

Estándares de seguridad del centro de datos

Elegir los estándares de seguridad adecuados para el centro de datos es crucial. Estas opciones a menudo están determinadas por las regulaciones regionales y específicas de la industria.

Los estándares clave para centros de datos seguros y seguridad de la información incluyen:

- ISO/IEC 27001: Un estándar internacional que describe las mejores prácticas para un sistema de gestión de seguridad de la información (SGSI)

- SOC 2 (Control de organización de servicios 2): Un estándar que se centra en los controles de informes no financieros de una empresa en relación con la seguridad, la disponibilidad, la integridad del procesamiento, la confidencialidad y la privacidad de un sistema.

- NIST SP 800-53: Una publicación del Instituto Nacional de Estándares y Tecnología de EE. UU. UU. que proporciona pautas para los sistemas de información federales, excepto aquellos relacionados con la seguridad nacional.

- PCI DSS (Estándar de seguridad de datos de la industria de tarjetas de pago): Un conjunto de estándares de seguridad diseñado para garantizar que todas las empresas que aceptan, procesan, almacenan o transmiten información de tarjetas de crédito mantienen un entorno seguro.

- HIPAA (Ley de Responsabilidad y Portabilidad de Seguros Médicos): Legislación estadounidense que proporciona disposiciones de seguridad y privacidad de datos para salvar la información médica.

- FISMA (Ley Federal de Gestión de Seguridad de la Información): Legislación estadounidense que exige la seguridad de los sistemas de información que respaldan a las agencias federales o aquellas que reciben fondos federales.

- TIA-942 (Estándar de infraestructura de telecomunicaciones para centros de datos): Un estándar que especifica los requisitos mínimos para la infraestructura del centro de datos, incluidos los elementos físicos de las soluciones de seguridad del centro de datos.

- ISO/IEC 27017: Un estándar internacional que proporciona pautas para los controles de seguridad de la información aplicables al suministro y uso de servicios en la nube.

Los estándares de seguridad de los centros de datos siguen siendo una máxima prioridad para todas las organizaciones. Ya sean empresas de servicios financieros que protegen los detalles de pago, como PCI DSS, o instituciones de atención médica que protegen los datos de los pacientes, como HIPAA, el cumplimiento de estos estándares es crucial para mantener la seguridad y la integridad de sus operaciones.