El Internet de las cosas (IoT) ha cambiado la forma en que vivimos, nos comunicamos y hacemos negocios. Pero si bien hemos logrado conectar los dispositivos físicos que nos rodean a Internet a un ritmo rápido, la seguridad de IoT todavía se está poniendo al día, y se necesitan soluciones innovadoras para hacer frente a amenazas, vulnerabilidades y problemas complejos.

La seguridad de Internet de las cosas (IoT) se refiere a estrategias y mecanismos que se pueden utilizar para proteger los dispositivos de IoT contra vulnerabilidades y exploits, incluidos malware, ataques cibernéticos y secuestros de dispositivos.

Como punto de referencia, los ordenadores personales utilizaron por primera vez software antivirus en la década de 1980, hace unos 40 años. Con IoT, uno de los mayores desafíos de seguridad es que la mayoría de los dispositivos IoT nunca se construyeron teniendo en cuenta la seguridad. Esto hace que sea extremadamente difícil instalar cualquier tipo de software de seguridad directamente en un dispositivo IoT.

Entonces, ¿deberías tirar tus rastreadores de actividad física o tus cámaras de seguridad? ¿Cómo van a afrontar las fábricas inteligentes las amenazas a la ciberseguridad cuando instalen cientos de dispositivos conectados? ¿Las cosas van a empeorar antes de mejorar? Centro Infra responde a todas estas preguntas y más.

¿Qué es la seguridad del Internet de las cosas (IoT)?

La seguridad de Internet de las cosas (IoT) está diseñada para superar las vulnerabilidades de los dispositivos de IoT a través de métodos como redes separadas, control de acceso y monitoreo de comportamiento. Estos métodos protegen contra diversos riesgos de seguridad, incluidos, más comúnmente, el robo de información y el malware.

Hay un chiste muy conocido sobre IoT: “La S en IoT significa seguridad”. Si leíste eso y pensaste que no hay una “S” en “IoT”, ese es precisamente el punto: la seguridad falta profundamente en las cosas conectadas que nos rodean.

Según una investigación de Gartner, se espera que más de 14 mil millones de dispositivos conectados estén en uso para fines de 2022, frente a solo 2 mil millones en 2013. Este asombroso aumento en la cantidad de dispositivos IoT ha tenido un costo.

Para capturar rápidamente el mercado de dispositivos de IoT, los proveedores están enviando soluciones baratas y sin soporte (es decir, el desarrollador no publica ningún parche de software ni actualización de seguridad), con poca o ninguna preocupación por la ciberseguridad.

Se descubrió que cuatro de cada cinco proveedores de dispositivos fallaban en las prácticas básicas de ciberseguridad, según un informe reciente de la Internet of Things Security Foundation (IoTSF). Después de analizar cientos de fabricantes de productos de IoT populares, la organización descubrió que solo uno de cada cinco proporciona una forma para que los usuarios informen sobre vulnerabilidades de seguridad a los proveedores para que el producto pueda repararse.

En general, todo, desde dispositivos IoT domésticos y personales hasta sistemas empresariales, ha quedado expuesto por contener importantes vulnerabilidades de seguridad. A continuación se muestran ejemplos de dispositivos IoT que tienen la mayor proporción de problemas de seguridad:

Dispositivos IoT con la mayor proporción de problemas de seguridad

| Dispositivos IoT | Proporción de problemas de seguridad |

| Sistemas de imágenes médicas | 51% |

| Cámaras de seguridad | 33% |

| Sistemas de monitorización de pacientes | 26% |

| Impresoras | 24% |

| Pasarelas para dispositivos médicos | 9% |

| Electrónica de Consumo | 7% |

| Dispositivos de gestión de energía | 6% |

| Teléfonos IP | 5% |

Fuente: Palo Alto Networks.

Las redes no seguras también han desempeñado un papel clave al dejar la puerta abierta a las amenazas. Según el Informe de amenazas de IoT de la Unidad 42, 98% de todo el tráfico de dispositivos de IoT no está cifrado. Esto ha permitido a los atacantes recopilar información personal y confidencial y explotar esos datos con fines de lucro en la web oscura.

Se registraron más de 1.500 millones de ataques a dispositivos inteligentes en la primera mitad de 2021, y los atacantes buscaban principalmente robar datos, extraer criptomonedas o crear botnets. En uno de los ataques de seguridad más grandes de la historia, los piratas informáticos utilizaron el malware Mirai para tomar el control de 100.000 cámaras web, DVR y otros dispositivos IoT conectados, y lanzaron un ataque masivo de denegación de servicio distribuido (DDoS) que provocó la caída de sitios web como Netflix, Twitter y Spotify.

A medida que los dispositivos de IoT se vuelven cada vez más omnipresentes y tienen un impacto destacado en nuestras vidas, existe la necesidad de mejorar la seguridad más allá de lo básico. Especialmente, considerando lo limitados que han sido nuestros esfuerzos para intentar identificar y responder a actividades maliciosas.

READ MORE: Internet of Things (IoT) Devices: What’s Smart in 2023?

¿Cuáles son los tipos de amenazas a la seguridad de IoT?

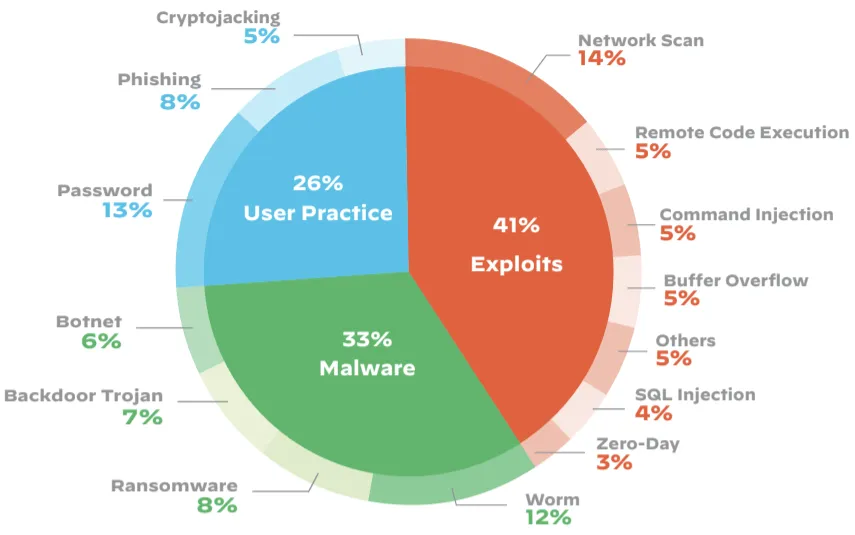

Las tres categorías principales de amenazas a la seguridad de IoT son exploits, como la ejecución remota de código y la inyección de comandos, malware como botnets y troyanos, y vulnerabilidades relacionadas con el usuario, como contraseñas débiles y phishing.

Cada dispositivo IoT en una red representa un punto de entrada potencial para los piratas informáticos. El término “superficie de ataque” se utiliza a menudo para referirse al número total de puntos de entrada para el acceso no autorizado al sistema, incluidos todos los dispositivos, conexiones de red y software de IoT.

Si bien los dispositivos de IoT han mejorado en los últimos años, sus vulnerabilidades potenciales se han mantenido más o menos iguales. Incluso cuando los políticos y los participantes de la industria buscan tapar los agujeros de seguridad en los nuevos dispositivos, los sistemas heredados siguen siendo tan susceptibles como siempre.

Según la Unidad 42, se estima que el 57 % de todos los dispositivos de IoT son vulnerables a ataques de gravedad media o alta, lo que los convierte en un blanco fácil para los malos actores. Después de comprometer el primer dispositivo, un atacante suele utilizarlo como vía para comprometer otros sistemas de la red.

Los exploits son una de las amenazas a dispositivos IoT que se experimentan con más frecuencia. Suelen ser un fragmento de código escrito para causar daños o robar datos de un sistema.

Como se muestra a continuación, el 41% de los ataques son aprovechamientos de vulnerabilidades de dispositivos IoT, y el mayor componente de esta categoría se origina en escaneos a través de dispositivos conectados a la red.

Summary of Top IoT Threats by Category

Fuente: Informe de amenazas de IoT de la Unidad 42.

Aún así, vale la pena señalar que las tácticas de ataque a dispositivos IoT difícilmente se consideran “avanzadas”. De hecho, la mayoría de estas técnicas de ataque se consideran obsoletas según los estándares de seguridad de TI modernos.

Los cinco tipos principales de amenazas a la seguridad de IoT

A continuación se detallan los cinco tipos más comunes de amenazas a la seguridad de IoT:

1) Botnets

Las botnets son una red de dispositivos IoT infectados con malware y controlados de forma remota. Se utilizan para llevar a cabo ciberataques a gran escala, como un ataque de denegación de servicio distribuido (DDoS), con el fin de saturar el tráfico de red del objetivo.

2) Gusanos

Actualmente, los gusanos de IoT son más comunes que las botnets. Los gusanos son malware que se propagan automáticamente y tienen la capacidad de duplicarse y propagarse a sistemas no infectados de la red.

3) Hombre en el medio

En un ataque típico de “hombre en el medio”, un pirata informático intercepta mensajes entre múltiples dispositivos de IoT y obtiene control sobre sus comunicaciones.

4) Ingeniería Social

Los piratas informáticos utilizan técnicas de ingeniería social para manipular a las personas para que proporcionen información confidencial, como contraseñas. Estos ataques suelen ejecutarse mediante correos electrónicos de phishing.

5) Ransomware

Los ataques de ransomware son otra táctica comúnmente utilizada entre los ciberdelincuentes, donde se utiliza malware para bloquear a los usuarios fuera de sus dispositivos IoT. El acceso solo se devuelve una vez que los atacantes reciben el pago del rescate.

¿Cuáles son ejemplos de violaciones de seguridad de IoT?

Hackear dispositivos IoT ha sido sorprendentemente fácil en los últimos años. Los expertos afirman que un dispositivo IoT sin la seguridad adecuada puede ser pirateado en cuestión de horas, gracias a una variedad de herramientas de software y hardware que están disponibles en línea.

A continuación se muestran algunos ejemplos importantes de violaciones de seguridad de IoT:

Stuxnet

Stuxnet, descubierto por primera vez en 2010, fue probablemente el primer gusano malicioso conocido que explotó las vulnerabilidades de los sistemas de control industriales conectados a Internet, inicialmente dirigido al conglomerado multinacional Siemens. Al final, el gusano se hizo famoso por su papel en paralizar el programa nuclear de Irán.

LEER MÁS: Cómo el Internet industrial de las cosas está transformando los negocios

Ataques DDoS en Dyn

Subsequently, in 2016, the largest IoT security breach occurred when a public release of Mirai malware prompted bad actors to launch DDoS attacks by creating massive IoT botnets. Uno de esos ataques estuvo dirigido al proveedor del sistema de nombres de dominio (DNS) Dyn, lo que provocó la caída de porciones importantes de Internet, incluidos Netflix, Twitter, Reddit y CNN.

Una vez infectados con Mirai, los sistemas continuaron buscando dispositivos IoT vulnerables en línea y luego obtuvieron acceso según las credenciales de inicio de sesión utilizadas comúnmente (por ejemplo, admin/admin).

Ataque de ransomware WannaCry

La falta de estándares básicos de seguridad en los dispositivos médicos conectados ha asestado enormes golpes a la industria de la salud. Por ejemplo, en 2017, los hospitales estuvieron entre los más afectados por el ataque de ransomware WannaCry. Los atacantes bloquearon los sistemas hospitalarios en el Reino Unido y exigieron pagos de rescate en Bitcoin, poniendo en riesgo cientos de vidas.

En 2020, se descubrió que el 83 % de los dispositivos médicos ejecutaban sistemas operativos no compatibles (después de que se detuvieran las actualizaciones de Windows 7), lo que los dejaba vulnerables a amenazas y problemas de seguridad de IoT.

Criptojacking

Cuando las criptomonedas alcanzaron sus máximos históricos anteriores en 2018, comenzó a surgir un nuevo tipo de ataque llamado cryptojacking. La idea era simple: encontrar una manera de utilizar la potencia de procesamiento de una computadora que no es de tu propiedad, para extraer criptomonedas por ti mismo. Este tipo de malware de minería malicioso fue posible cuando un grupo llamado Coinhive creó un módulo de minería que podía integrarse en cualquier sitio web.

En un ataque de alto perfil, se encontró un código de criptojacking oculto en la página de Informe de Homicidios de Los Angeles Times, que se estaba utilizando para extraer una criptomoneda popular llamada Monero.

Cámaras de seguridad y coches conectados

En 2021, un colectivo internacional de hackers tomó más de 150.000 transmisiones de cámaras de vigilancia en vivo al comprometer la startup de cámaras de seguridad Verkada. Sus cámaras monitorearon escuelas, hospitales e instalaciones privadas de empresas como Tesla.

En cuanto a Tesla, un investigador de seguridad belga hackeó recientemente un Tesla Model X en menos de 90 segundos utilizando una computadora Raspberry Pi, explotando vulnerabilidades en el sistema de entrada sin llave del SUV eléctrico.

¿Cómo podemos proteger el Internet de las cosas?

Si bien los ataques de IoT se han duplicado recientemente, el gasto en seguridad aún no ha seguido el ritmo de las crecientes vulnerabilidades.

Gartner ha estimado anteriormente que más del 25% de los ataques empresariales identificados involucrarán IoT, pero que IoT representará sólo el 10% de los presupuestos de seguridad de TI. Se prevé que el gasto mundial en seguridad de IoT alcance los 6.000 millones de dólares en 2023. No parece ser suficiente.

El desafío de la seguridad de IoT no se limita únicamente a la gran cantidad de dispositivos que deben protegerse. También existe un problema de seguridad fundamental que surge de cómo se fabrican los dispositivos de IoT. Una gran cantidad de productos de IoT son simplemente dispositivos cotidianos con un chip de computadora instalado, lo que hace prácticamente imposible protegerlos de la misma manera que se puede hacerlo con una computadora personal (PC).

Entonces, ¿cómo puede proteger su cartera de IoT? Un enfoque único no funciona, dado que los dispositivos de IoT son diferentes entre industrias.

LEER MÁS: Ejemplos de Internet de las cosas (IoT) por industria en 2023

Los líderes de seguridad en las organizaciones están mirando más allá de las soluciones de red heredadas y adoptando enfoques que abordan las fallas de seguridad en cada etapa del ciclo de vida de IoT.

Los puntos y procesos clave utilizados para proteger los dispositivos de IoT incluyen:

Visibilidad

El primer paso en la seguridad de IoT es descubrir la cantidad exacta de dispositivos de IoT en la red. Mantener un inventario detallado y actualizado de todos los dispositivos conectados le permite determinar el perfil de riesgo de cada dispositivo y cómo se comporta con el resto de la red.

Segmentación de red

Cuanto más segmentada sea su red, menor será su superficie de ataque. Al dividir su red en dos o más secciones, será más difícil para los piratas informáticos amenazar toda su red comprometiendo solo un dispositivo.

Autenticación

La mayoría de los dispositivos IoT vienen con contraseñas débiles y preestablecidas que se pueden encontrar fácilmente en línea. Lo primero que debes hacer cuando conectas un dispositivo IoT a tu red es restablecer la contraseña por una más compleja.

Actualizaciones de firmware

A diferencia de los sistemas de TI, la mayoría de los dispositivos de Internet de las cosas (IoT) no están diseñados con la capacidad de corregir fallas de seguridad mediante actualizaciones periódicas. Como tal, es importante que trabaje con el proveedor de su dispositivo IoT para establecer una estrategia de actualización de firmware y solucionar las vulnerabilidades de seguridad antes de que surjan problemas.

Monitoreo continuo

Al implementar una solución de monitoreo en tiempo real que analiza continuamente el comportamiento de todos sus dispositivos de Internet de las cosas (IoT), puede responder rápidamente a las amenazas de seguridad.

LEER MÁS: Análisis de Internet de las cosas (IoT): comprensión de los datos

¿Cuáles son las soluciones de seguridad de IoT?

Las soluciones de seguridad de IoT son software y herramientas integradas que se pueden utilizar para monitorear, detectar y responder rápidamente a amenazas a dispositivos y redes conectados.

El aumento en el número de proveedores que ofrecen soluciones de seguridad de IoT indica un cambio en la industria: las organizaciones finalmente se están tomando en serio la seguridad de IoT. Con este fin, el Informe de seguridad certificado 2022 de PSA señaló que 9 de cada 10 organizaciones encuestadas ubicaron la seguridad entre sus tres principales prioridades comerciales, mientras que el 83 % de los encuestados buscan credenciales de seguridad específicas al comprar productos de IoT.

Hoy en día, las soluciones de seguridad de IoT incluyen capacidades como cifrado, firewalls, detección y respuesta de puntos finales (EDR), gestión de identidad y acceso (IAM), así como herramientas de segmentación de redes.

La mayoría de los proveedores ofrecen soluciones diseñadas específicamente para proteger las configuraciones de IoT más comunes. Otros proveedores de seguridad de redes y terminales han agregado soporte de IoT a su paquete de ofertas existente.

Proveedores de soluciones de seguridad de Internet de las cosas (IoT)

Microsoft Defender para IoT ofrece seguridad unificada y protección contra amenazas para todos los dispositivos de Internet de las cosas (IoT), tecnología operativa (OT) y sistemas de control industrial (ICS) con detección y respuesta de red sin agentes (NDR).

Palo Alto Networks adopta un enfoque de ciclo de vida completo para proteger los dispositivos de IoT. Su marco de seguridad de IoT incluye detección y respuesta de puntos finales (EDR), acceso a la red de confianza cero (ZTNA), gestión de vulnerabilidades, gestión de activos y control de acceso a la red (NAC).

Fortinet está abordando la seguridad de IoT con su servicio FortiGuard IoT, que combina su firewall y servicio de control de acceso a la red, en una solución de software como servicio (SaaS), conocida como FortiNAC.

LEER MÁS: Amazon Web Services (AWS) IoT – Conexión de dispositivos